목록해킹기법 (2)

남기면 좋잖아

[스크랩]한국 정부 관련 외곽단체 해킹, '워터링 홀' 방식

[스크랩]한국 정부 관련 외곽단체 해킹, '워터링 홀' 방식

안녕하세요~ 벌써 시간이 2017년의 반이나 지나가고 있네요.. 나이는 계속 들고.. 시간은 기다려주지도 않고 정말 빠른것같습니다. 그만큼 해킹기법 또한 계속 새로 등장하고 있는데요. 오늘은 한국 정부 관련 외곽단체에 해킹이 시도되었다는 소식입니다.바로 북한소행으로 새로운 해킹수법을 이용한 '워터링 홀(Watering hole)' 방식 인데요.. 워터링 홀 방식은 평소 자주 방문하는 홈페이지에 미리 악성 코드를 심어두고 당사자가 접속하면, 해당 PC를 감염시키는 방식이라고 하네요.이 기법은 사자가 물웅덩이에 매복 하는 것에 비유해 '워터링 홀' 이라고 불리고, 보안이 약한 관련 기관에 몰래 덫을 놓는 방식이라고 합니다. WSJ(월스트리트저널)은 사이버보안 전문가들이 지난 2월부터 세 달동안 정부 관련 외..

3장 정보 수집 단계

3장 정보 수집 단계

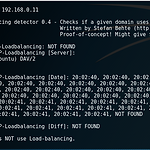

- Contents - 3.1 호스트 확인 과정3.2 네트워크 스캔 과정 안녕하세요. 3장에서는 칼리 리눅스에 포함돼 있는 도구 중에서 호스트와 네트워크 정보를 획득하는데 사용할 수 있는 도구를 알아 볼껍니다. 모의해킹의 첫번째 단계인 정보 수집 단계는 DNS 정보 수집, 호스트 정보 수집, 네트워크 정보 수집, OS 정보 수집 등이 이뤄지는 단계입니다. 실무에서는 정해진 공격 대상이 있기 때문에 이 단계가 무의미 할 수 있습니다. 따라서 공격 대상이 외부에 노출되는 정도만 집중적으로 수집하고 취약점 진단 단계로 넘어갑니다. 일단 현재 칼리 리눅스에서 제대로 동작하는 툴들로 소개해드리겠습니다. 3.1 호스트 확인 과정 정보 수집의 첫 번째 카테고리는 네트워크 환경 분석입니다.대상 서버의 도메인과 거기에 ..